Centroamérica, 13 de octubre de 2014. Las botnets han sido durante años una de las herramientas más útiles para el cibercrimen. Una botnet es un conjunto de redes de computadoras infectadas por un código malicioso, o en ciertos casos más de uno, que se ejecutan de manera autónoma y automática. Así, el artífice de la botnet puede controlar todos los ordenadores/servidores infectados de forma remota y usarlos para diversas actividades criminales.

El panorama en Centroamérica parece estar en jaque debido a los ataques de diferentes botnets en los últimos años. El Laboratorio de ESET Latinoamérica ha descubierto las siguientes amenazas en la región:

- Dorkbot Centroamérica, el rey en jaque

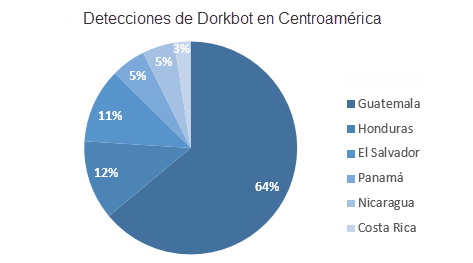

Desde su aparición a mediados de 2011, la familia de códigos maliciosos identificadas por los productos de ESET como Win32/Dorkbot ha estado en el podio de las detecciones, pues es una de las botnet más grandes de la región con más de 80 mil equipos infectados.

De acuerdo con Pablo Ramos, experto en seguridad informática de ESET Latinoamérica, “uno de los puntos de mayor efectividad en este gusano radica en sus métodos de propagación y persistencia en el sistema. Dorkbot logró abusar de los archivos LNK (Accesos directos) para infectar sistemas y afectar a millones de dispositivos USB que usuarios desprevenidos conectaban a cualquier equipo y luego conectaban en sus computadoras personales”.

¿Qué información roba Dorkbot?

Todas las variantes de este gusano roban por defecto una gran cantidad de información, entre otros, ha sido capaz de filtrar información de:

- Usuarios y contraseñas de Redes Sociales (Facebook, Google+, Twitter, etc.)

- Cuentas de correo (Gmail, Yahoo, Outlook)

- Sitios de compras en línea como Paypal

- Cuentas de correo corporativo

- Cuentas de home banking

Aún después de más de 3 años de actividad, el 54% de las detecciones de bots que ha estado analizando y monitoreando el Laboratorio de Análisis e Investigación de ESET corresponden a esta familia. En efecto, 5 de cada 10 detecciones de bots en Centroamérica corresponden a esta familia, y a diario se ven campañas de spam que buscan infectar a los usuarios desprevenidos con este gusano.

- NDH_Centroamerica, el príncipe en ascenso

Entre los últimos reportes y alertas que se han emitido desde el Laboratorio de ESET, las campañas de propagación más recientes de Dorkbot toman como aliado y método de infección inicial documentos maliciosos de Microsoft Word, que traen consigo embebida una Macro que se encargará de conectarse a un sitio web y descargar el malware para infectar el sistema. Este dropper es detectado por ESET como VBA/TrojanDownloader.Agent.

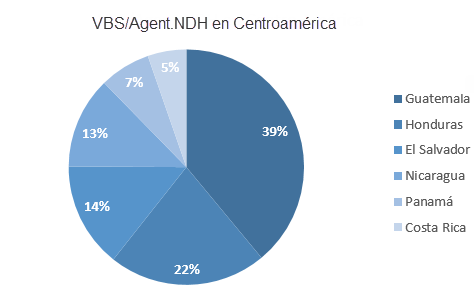

Se trata de otro gusano que cuenta con muchas capacidades similares a Dorkbot, pero está desarrollado en otra tecnología e incluso utiliza un protocolo diferente de comunicación. Utiliza la plataforma de Scripting de Microsoft para realizar sus acciones maliciosas y ha logrado en solo un par de meses competir con Dorkbot, e incluso superarlo en cantidad de detecciones en algunos países de Centroamérica, y del resto de América Latina.

¿Qué hace esta nueva amenaza?

Es capaz de descargar otras amenazas y generar visitas automáticas en sitios web, capacidad altamente relacionada al malvertising y a Black Hat SEO. Entre los efectos más críticos para un usuario, le otorga al cibercriminal un acceso remoto al equipo víctima.

Los usos y fines de este gusano que ha comenzado a liderar los rankings de propagación en la región, no son tan claros como en el caso de otras amenazas, pero si hay algo que está claro, es que ha generado múltiples dolores de cabeza a usuarios y administradores.

Centroamérica es un destino atractivo para los artífices de las botnets

Si bien en Centroamérica, como en gran parte del resto de la región, Dorkbot y VBS/Agent.NDH lideran los rankings, sin embargo estas dos familias se llevan más del 85% de las detecciones.

Históricamente, Zeus (Win32/Spy.Zbot) y SpyEye (Win32/Spy.SpyEye) han competido en lo referente a troyanos bancarios, utilizando métodos similares para espiar lo que el usuario hace desde su navegador, capturar las credenciales y luego enviarlas a los atacantes.

Los países con mayor actividad de Game Over Zeus en Centroamérica fueron Guatemala, Panamá y Costa Rica; Guatemala se diferenció por tener una mayor cantidad de detecciones durante el mes de enero, situación que no pasó en los otros países.

“Es importante tanto para los usuarios como para la empresas comprender cuál es la problemática que representan las botnets y los usos que los cibercriminales les dan. Además, deben aprender qué vectores de propagación usan los bots e implementar las medidas de seguridad que los ayuden a contrarrestarlos”, concluyó el experto de ESET Latinoamérica.